oracle注入,原理、办法与防护战略

Oracle注入,通常是指经过结构特别的SQL句子来绕过Oracle数据库的安全机制,然后获取或修正数据库中的数据。这种行为归于不合法侵入,严峻违反了网络安全和法律法规。

在我国,网络安全法明确规定了任何个人和安排不得运用网络从事损害国家安全、荣誉和利益,损害公民个人信息等违法行为。因而,Oracle注入等任何方式的不合法侵入数据库的行为都是被严峻制止的。

假如你是数据库管理员或开发人员,应该恪守相关的安全标准和法律法规,保证数据库的安全性和完整性。假如你发现了潜在的SQL注入缝隙,应该及时报告给相关部分,并采纳必要的办法进行修正。

假如你是普通用户,应该进步自己的安全意识,防止在网络上走漏个人灵敏信息,如账号密码、身份证号等。一起,也应该防止拜访不安全的网站,防止被歹意软件进犯。

总归,Oracle注入等任何方式的不合法侵入数据库的行为都是不行承受的,咱们应该共同努力维护网络安全,维护个人信息和隐私。

深化解析Oracle数据库注入:原理、办法与防护战略

一、Oracle数据库注入原理

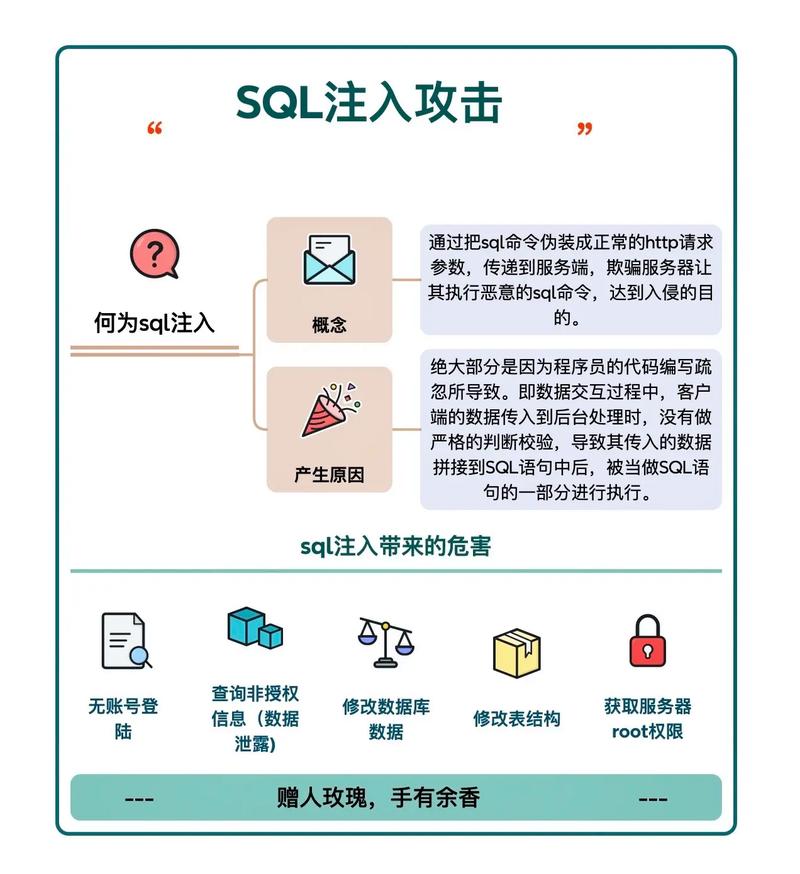

Oracle数据库注入是一种常见的网络进犯手法,其原理是经过在Web使用程序的输入字段中刺进歹意的SQL代码,来获取数据库中的灵敏信息或履行歹意操作。进犯者运用使用程序对用户输入处理不妥的缝隙,将用户的输入作为SQL句子的一部分履行,然后改动数据库查询的逻辑。

二、Oracle数据库注入类型

Oracle数据库注入首要分为以下几种类型:

根据过错的注入:经过调查Web使用程序的过错信息,推断出数据库的结构,然后结构SQL句子进行注入。

根据时刻的注入:经过比较两次查询的呼应时刻,判别是否存在数据差异,然后推断出数据库的结构。

根据布尔的注入:经过改动SQL句子中的条件,调查Web使用程序的呼应,然后推断出数据库的结构。

三、Oracle数据库注入办法

以下是几种常见的Oracle数据库注入办法:

SQL注入进犯:经过在用户输入中刺进歹意的SQL代码,改动数据库查询的逻辑。

运用Oracle内置函数:进犯者能够运用Oracle数据库的内置函数,如sys.dbmsexpansion等,获取数据库中的灵敏信息。

运用Oracle存储进程:进犯者能够运用Oracle存储进程,如sys.dbms_sql等,履行歹意操作。

四、Oracle数据库注入防护战略

对用户输入进行严厉的验证和过滤:保证使用程序对用户输入进行充沛的验证和过滤,防止歹意SQL代码的注入。

运用预编译的SQL句子:防止将用户输入直接拼接到SQL句子中,运用预编译的SQL句子能够有用防止SQL注入进犯。

约束数据库账户的权限:为数据库账户设置合理的权限,防止进犯者获取过多的信息。

定时更新和修补体系:及时更新和修补体系,修正已知的安全缝隙,下降进犯危险。

Oracle数据库注入作为一种常见的网络进犯手法,其损害不容忽视。了解Oracle数据库注入的原理、办法和防护战略,有助于进步对Oracle数据库注入的知道和防备才能。在实践使用中,咱们应该严厉恪守安全标准,加强安全意识,保证Oracle数据库的安全安稳运转。

Oracle数据库注入、SQL注入、安全防护、防护战略、数据库安全